Поисковые системы следят за действиями пользователей в интернете. Заполучить ваши данные могут злоумышленники, спецслужбы, провайдеры, даже владельцы посещённых сайтов. Для анонимного обмена информацией по сети, обхода интернет-цензуры рекомендуем скачать Тор браузер. Он открывает дверь в DarkNet – скрытую или «тёмную» сеть.

В публикации рассмотрим, как установить Тор браузер на ноутбук и компьютер, настроить приложение, пользоваться им. Раскроем подробности финансирования проекта, поговорим о его возможностях, сильных и слабых сторонах, уровне безопасности.

- Браузер Tor: для чего нужен

- Возможности и функционал Тор-браузера

- Системные требования

- Цели использования сети TOR

- Преимущества и недостатки программы

- Скачать и установить Tor Browser

- Как работает Tor Browser

- Анонимное использование криптовалют

- Безопасность соединения

- Программные решения Tor

- Как пользоваться браузером

- Вопросы и ответы

Браузер Tor: для чего нужен

Разработка «луковой» маршрутизации началась в 1995 году по заказу правительства США. В 2000-х ИТ-специалисты Роджер Дингледин и Пол Сиверсон занялись собственным проектом. С 2002 года функционирует анонимная сеть Tor (The Onion Routing), с запуском которой в сеть попал исходный код проекта.

Использовать её технически неподкованным людям было сложно, но лишь в 2008 году началась работа над Tor Browser, с целью сделать интернет анонимным для всех пользователей. Арабская весна, Эдвард Сноуден, ряд блокировок веб-ресурсов по всему миру стали катализаторами для развития сети Тор. Официальный сайт проекта – www.torproject.org.

Финансируется Tor преимущественно правительством США: в 2015 году 85% бюджета (~$2,127 млн.), годом позже – свыше 75%, в 2017 – 51,5%.

Среди прочих спонсоров браузера:

- FireFox – на его основе собран Тор браузер;

- поисковик DuckDuckGo – применяется по умолчанию;

- международные корпорации, бюро, правительственные институты;

- частные фонды и лица;

- учебные заведения, например, Джорджтаунский университет.

Для изучения финансовой отчётности прейдите по ссылке.

В качестве пиктограммы браузера выбран лук по причине схожести принципа работы сети с луковицей. Пакет данных шифруется тремя ключами и проходит три прокси-сервера. Каждый узел раскодирует только верхний слой информации (по аналогии с послойной очисткой луковицы), после чего узнаёт адрес следующего прокси-сервера и т. д.

Возможности и функционал Тор-браузера

- Встроена безопасная поисковая система DuckDuckGo.

- Блокировка Java-скриптов, всплывающих окон.

- Предотвращение отслеживания со стороны сайтов, провайдеров.

- Многоуровневое шифрование передаваемой информации.

- Три уровня безопасности.

- Поддержка множества расширений для браузера Firefox, управление ими.

- Быстрое получение «новой личности».

- Работа в режиме инкогнито.

- Настройки разрешений (камера, микрофон).

- Задействование мостов для работы в странах, где Тор заблокировали.

- Смена поисковой системы по умолчанию.

- Принудительная перестройка цепочек для сайтов.

- Настройка панели инструментов.

Системные требования

| Десктопные операционные системы | Windows, Linux 32/64 bit, MacOS 64 bit |

| Мобильные платформы | Android |

| Место на диске | 200 МБ |

| Процессор | 1,5 ГГц |

| Видеокарта | 64 МБ |

| Разрешение дисплея | 1024×768 px |

| Дополнительно | Соединение с интернетом |

Tor браузер обладает большинством функций Firefox.

Цели использования сети TOR

Продукт применяют:

- Частные лица – обход геоблокировок, защита личной информации при работе в интернете.

- Работники социальных служб, психологи, волонтёры, чтобы предоставлять помощь жертвам конфликтов, беженцам.

- Представители спецслужб, силовых ведомств – сокрытие деятельности в интернете.

- Общественные организации – обеспечение безопасности сотрудников.

- Частные структуры – защита передаваемой и получаемой сотрудниками информации.

- Журналисты, гражданские активисты – безопасное общение с информаторами при получении инсайдерской информации.

- Корпоративные клиенты – изучение конкурентов.

Тор также используют для создания ботнетов, распространения вредоносных приложений, осуществления прочих незаконных операций.

Преимущества и недостатки программы

| Преимущества | Недостатки |

| Не нуждается в обязательной настройке | Низкая скорость |

| Русскоязычный интерфейс | Провайдер может выявить факт подключения к сети Тор |

| Бесплатная эксплуатация | Защита трафика только в браузере |

| Многоуровневое шифрование информации | Проект почти полостью спонсируется федеральными ведомствами США |

| Использование различных узлов при отправке/приёме информации | Многие сервисы не работают через Тор |

| Не ведёт историю серфинга | Дополнительные расширения для браузера могут навредить |

| Трафик и время эксплуатации не ограничены | |

| Принудительная перестройка цепочек для сайта |

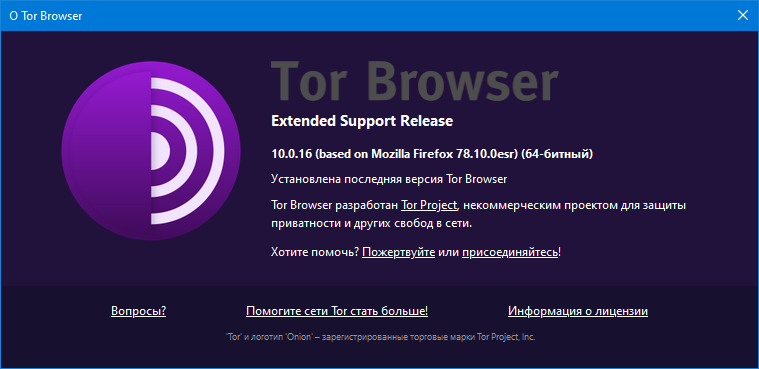

Скачать и установить Tor Browser

Загрузить Tor на компьютер с Windows 10, 7 или MacOS можно по ссылке ниже.

Ниже вы найдете подробную инструкцию по установке Тор браузера:

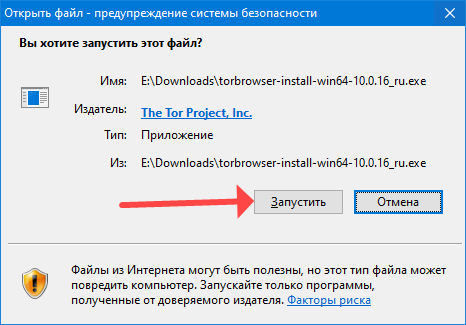

- Запустите полученный файл, разрешите его выполнение.

Жмите «Запустить». - Выберите язык интерфейса браузера.

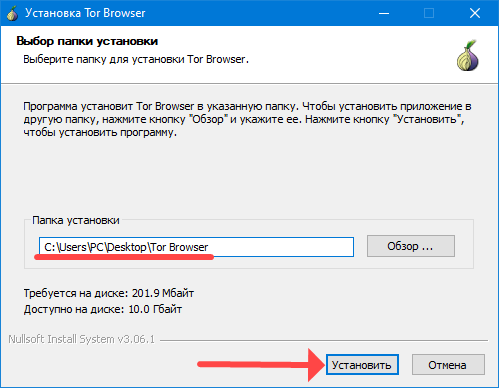

Укажите «Русский». - Определитесь с каталогом для распаковки файлов.

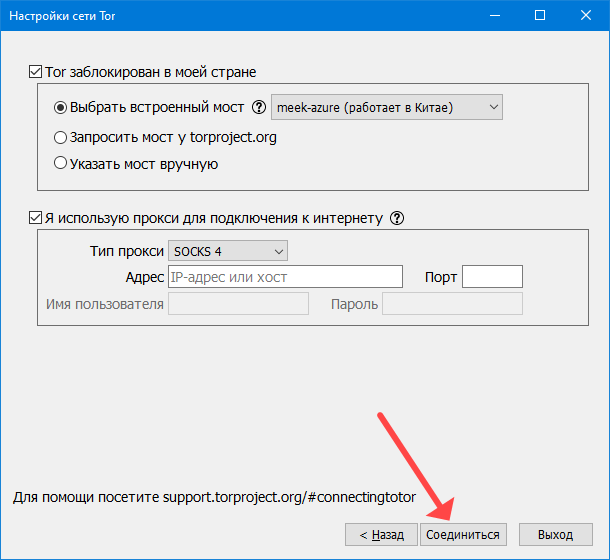

Папка для инсталляции. - После окончания жмите «Готово». После установки программа готова к эксплуатации. В настройке нуждается, если сеть Тор запрещена в вашей стране, либо работаете через VPN.

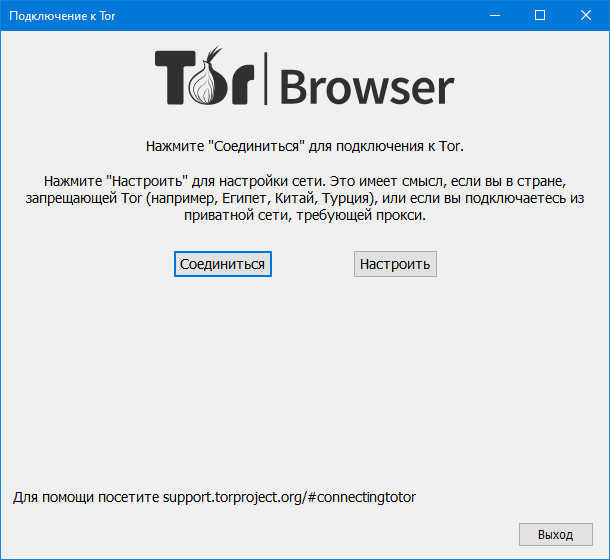

Флажки рекомендуем оставить. - В первом случае жмите «Соединиться», в остальных – «Настроить».

Выбор действия. - Укажите причину настройки и сопутствующие параметры:

- в случае блокировки – мост или ретранслятор;

- при работе через прокси – его тип, адрес, при необходимости – порт и информацию для авторизации.

Интересно, что существует неофициальная сборка портативного Тор браузера.

Как работает Tor Browser

В сеть Тор встроены скрытые службы. Они позволяют создавать сайты без раскрытия их физического местоположения. Могут прятаться за NAT, брандмауэром, прокси. В Тор применяется шесть видов узлов:

- входные – принимают входящие соединения от клиентов;

- посреднические – передают пакеты между узлами сети;

- выходные – посредники между интернетом и сетью Тор;

- сторожевые – используют случайные узлы для передачи и приёма информации;

- мостовые или мосты – скрытые ретрансляторы;

- выходные – ныне не применяются.

Анонимное использование криптовалют

Тор применяется для анонимной эксплуатации криптовалюты и даже её воровства путём контроля 75% исходящего HTTPS-трафика сети Тор. Злоумышленники научились фальсифицировать трафик клиентов – изменять номера кошельков пользователей на собственные.

Безопасность соединения

Тор браузер не гарантирует 100% безопасности и приватности в сети. Он спрячет IP, изменит местоположение, зашифрует трафик, но частично сведения о пользователях раскрывает. Последний узел, который снимает конечный слой шифрования, способен отслеживать трафик клиентов, хотя реальное местоположение не раскрывает. Для защиты от слежки администраторами таких серверов следует использовать расширение VPN для Тор браузера.

Следующая проблема сети – информация во время передачи может повреждаться – нужно регулярно проверять контрольные суммы. Неоднократно зафиксированы случаи раскрытия личности пользователя – сервер запрашивает технические сведения о сети, конфигурации хоста (компьютера клиента).

Программные решения Tor

Загрузить клиент для Windows, Linux, MacOS, Android можете по ссылке ниже. В качестве графического интерфейса для работы с сервисом предназначены:

- Vidalia – проект закрыт;

- Nyx status monitor – интерфейс командной строки;

- SelekTOR – клиент для настройки сети.

Для подключения к сети Тор применяют браузерные расширение Onion Browser Button для браузера Mozilla Firefox и TorBirdy для почтовика Thunderbird.

Как пользоваться браузером

После установки соединения с сетью Тор запустится модифицированный браузер Firefox с рядом настроек и парой расширений. Это готовое к работе решение.

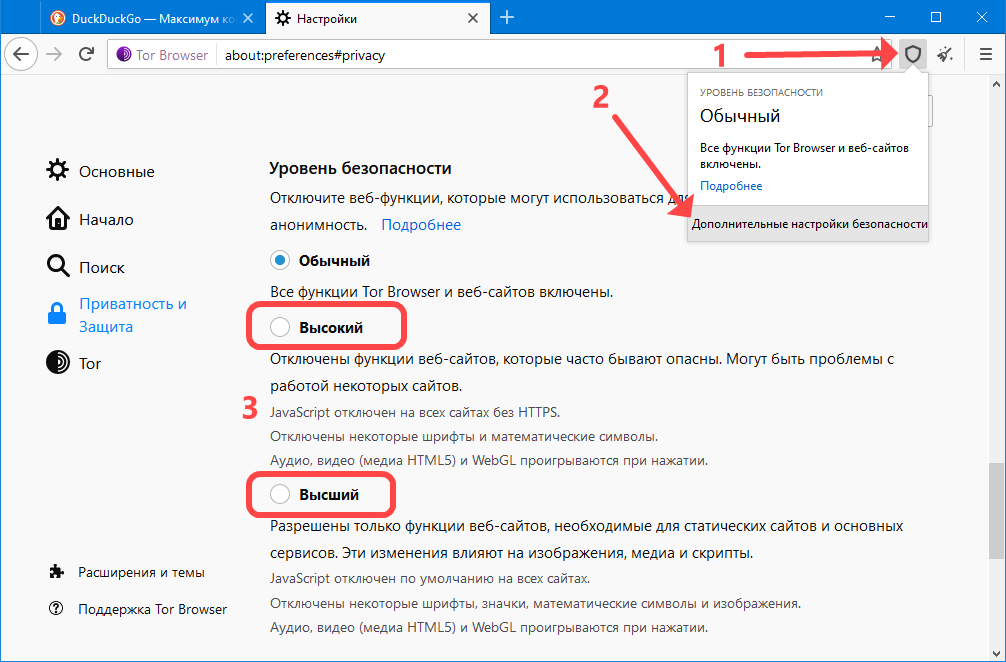

В настройках повышается уровень безопасности соединения.

Никогда не изменяйте настройки, если не уверены в получаемом эффекте.

Вопросы и ответы

Другое дело, что спецслужбы или провайдер могут начать пристальнее наблюдать за вашим трафиком.